เทคโนโลยีป้องกันการละเมิดลิขสิทธิ์ Denuvo บันทึกความล้มเหลวของระบบในเกมความบันเทิงดิจิทัลแบบเล่นคนเดียวหลายรายการ แพลตฟอร์มการจัดจำหน่าย FitGirl ยืนยันการละเมิดกลไกความปลอดภัยในรุ่นล่าสุดที่ไม่ได้ใช้ความเป็นจริงเสมือน วิธีการนี้ส่งผลโดยตรงต่อกลยุทธ์การป้องกันที่บริษัทขนาดใหญ่ในภาคส่วนนี้นำมาใช้ นักพัฒนาสูญเสียการควบคุมการจัดจำหน่ายในช่วงสองสามสัปดาห์แรก ซึ่งเป็นช่วงเวลาที่สำคัญสำหรับผลตอบแทนทางการเงินของโครงการมูลค่าล้านดอลลาร์ สถานการณ์ดังกล่าวทำให้เกิดการแจ้งเตือนโดยทั่วไปในหมู่ผู้บริหารในอุตสาหกรรมเทคโนโลยี

Irdeto บริษัทที่รับผิดชอบในการจัดการ Denuvo ยอมรับว่ามีปัญหาเชิงโครงสร้างในเครื่องมือหลัก ตัวแทนของบริษัทแจ้งพอร์ทัล TorrentFreak ว่าทีมงานด้านเทคนิคกำลังเตรียมการอัพเดตฉุกเฉินเพื่อป้องกันการบุกรุก สถานการณ์ดังกล่าวทำให้คอมพิวเตอร์ของผู้บริโภคเผชิญกับภัยคุกคามความปลอดภัยทางไซเบอร์ขั้นรุนแรง สถานการณ์ปัจจุบันทำให้เกิดคำถามถึงประสิทธิภาพของหนึ่งในเครื่องมือป้องกันที่อุตสาหกรรมเทคโนโลยีใช้มากที่สุดในช่วงไม่กี่ปีที่ผ่านมา นักลงทุนต้องการการตอบสนองอย่างรวดเร็วเพื่อหลีกเลี่ยงการขาดทุนที่มากขึ้นในไตรมาสต่อๆ ไป

การใช้ประโยชน์จากระบบปฏิบัติการจะข้ามการล็อก

ผู้โจมตีใช้กลยุทธ์ขั้นสูงที่ใช้ประโยชน์จาก Windows Hypervisor คุณลักษณะการจำลองเสมือนนี้ทำงานโดยตรงที่ระดับเคอร์เนลของเครื่อง ซึ่งเป็นเลเยอร์ที่ลึกที่สุดของระบบปฏิบัติการ เครื่องมือที่พัฒนาขึ้นเพื่อหลอกลวงระบบป้องกันและจำลองสภาพแวดล้อมของฮาร์ดแวร์ที่แตกต่างจากอุปกรณ์ดั้งเดิมที่ติดตั้งผลิตภัณฑ์ เทคนิคนี้แตกต่างจากการทำลายโค้ดแบบเดิมๆ ซึ่งดำเนินการในลักษณะผิวเผินมากกว่า วิธีการนี้ต้องการตัวกลางที่ซับซ้อนเพื่อให้ทำงานได้อย่างถูกต้องและให้การเข้าถึงซอฟต์แวร์ที่ได้รับการป้องกันอย่างไม่จำกัด

การใช้กลยุทธ์นี้ก่อให้เกิดความเสี่ยงอย่างมากต่อความสมบูรณ์ของอุปกรณ์ในประเทศและอุปกรณ์ขององค์กร ผู้ใช้จำเป็นต้องปิดการใช้งานอุปสรรคการป้องกันหลักของระบบปฏิบัติการเพื่อให้สามารถรันโปรแกรมที่แก้ไขได้สำเร็จ คอมพิวเตอร์ถูกโจมตีจากภายนอกหลายประเภทอย่างสมบูรณ์ รหัสโจมตีจะเข้าถึงชั้นที่ลึกที่สุดของเครื่อง โดยทำงานในระดับสิทธิ์พิเศษ ซอฟต์แวร์ที่เป็นอันตรายได้รับรหัสผ่านฟรีเพื่อขโมยรายละเอียดธนาคาร รหัสผ่าน หรือสร้างความเสียหายให้กับส่วนประกอบเสมือนอย่างถาวร

การเผยแพร่แนวปฏิบัตินี้เกิดขึ้นอย่างรวดเร็วในฟอรัมพิเศษและเครือข่ายการแบ่งปัน ตัวอย่างเช่น ชื่อ Pragmata ได้บันทึกการสร้างวิธีการบุกรุกผ่าน Hypervisor ก่อนวันที่จะมาถึงอย่างเป็นทางการในร้านค้าจริงและร้านค้าดิจิทัลด้วยซ้ำ ผู้สร้างเครื่องมือแฮ็กแสดงให้เห็นถึงความได้เปรียบทางเทคนิคที่สำคัญเหนือทีมรักษาความปลอดภัยขององค์กร การแข่งขันทางเทคโนโลยีมุ่งสู่กลุ่มที่ไม่เปิดเผยตัวตน ซึ่งอัปเดตวิธีการของพวกเขาด้วยความคล่องตัวที่น่าประทับใจ

ทำลายความเร็วยอดฮิตรุ่นล่าสุด

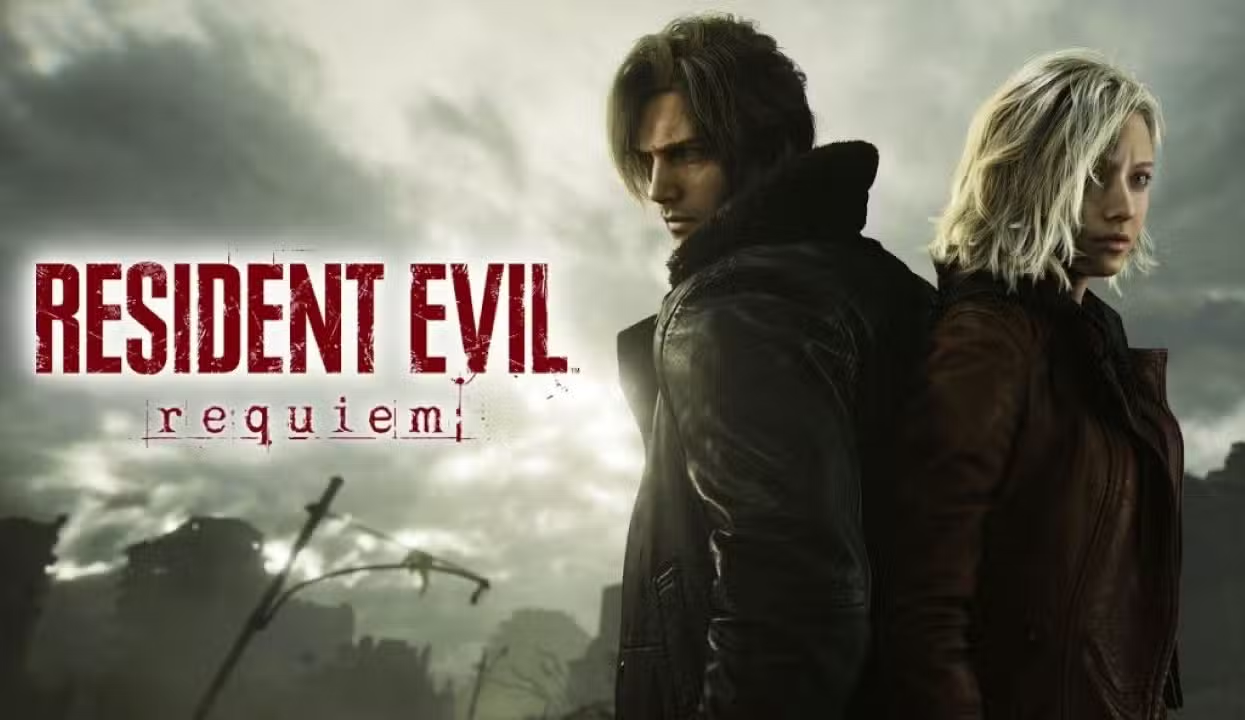

ปริมาณการรุกรานเพิ่มขึ้นอย่างมากหลังจากการมาถึงของ Resident Evil Requiem ในตลาดโลก ผลิตภัณฑ์นี้กลายเป็นการเปิดตัวครั้งใหญ่ครั้งแรกของปี 2026 โดยมีการป้องกัน Denuvo ที่จะประสบกับการละเมิดความปลอดภัยอย่างสมบูรณ์ในเวลาที่บันทึก กลุ่มชื่อ Voices38 ออกมาอ้างความรับผิดชอบต่อการกระทำดังกล่าวและเผยแพร่ไฟล์ดังกล่าวบนอินเทอร์เน็ต เหตุการณ์เริ่มแรกดูเหมือนเป็นกรณีที่แยกออกมาสำหรับผู้บริหารในพื้นที่ ซึ่งลดผลกระทบจากการรั่วไหลในแถลงการณ์อย่างเป็นทางการ

การรับรู้ของบริษัทต่างๆ เปลี่ยนแปลงไปอย่างมากในช่วงหลายสัปดาห์หลังเหตุการณ์ครั้งแรก ความเร็วของการสร้างเครื่องมือแฮ็กใหม่ได้เปลี่ยนข้อยกเว้นให้กลายเป็นกฎของตลาดอย่างไม่หยุดยั้ง กระบวนการทำลายล้างต้องใช้เวลาหลายเดือนในการทำงานหนักในอุตสาหกรรมนี้ที่ผ่านมา ขณะนี้กลุ่มเผยแพร่การเข้าถึงฟรีในเวลาไม่กี่วันหรือหลายชั่วโมงหลังจากที่ผู้ผลิตวางจำหน่ายผลิตภัณฑ์ เกราะป้องกันกลายเป็นเพียงอุปสรรคชั่วคราว

ขนาดของความล้มเหลวส่งผลกระทบต่อผลิตภัณฑ์ราคาประหยัดเกือบทั้งหมดที่เปิดตัวในปี 2569 ซึ่งนำเทคโนโลยีนี้ไปใช้ การทำซ้ำรูปแบบการบุกรุกเดียวกันบ่งชี้ถึงข้อผิดพลาดพื้นฐานในสถาปัตยกรรมซอฟต์แวร์ป้องกัน และไม่ใช่แค่การกำกับดูแลการปฏิบัติงาน ผู้เชี่ยวชาญด้านความปลอดภัยทางดิจิทัลตัดความเป็นไปได้ที่จะเกิดความล้มเหลวเฉพาะในการดำเนินการของสตูดิโอพันธมิตรแต่ละแห่ง สาเหตุของปัญหาอยู่ที่โค้ดหลักของเครื่องมือที่ดูแลโดย Irdeto ซึ่งจำเป็นต้องมีการปรับโครงสร้างระบบใหม่ทั้งหมด

ผลกระทบด้านประสิทธิภาพส่งผลต่อผู้บริโภคที่ถูกกฎหมาย

ประวัติของเครื่องมือความปลอดภัยสะสมคำวิพากษ์วิจารณ์อย่างรุนแรงที่เกี่ยวข้องกับการใช้ทรัพยากรเครื่องมากเกินไป เทคโนโลยีนี้ต้องการการประมวลผลเบื้องหลังอย่างต่อเนื่องเพื่อตรวจสอบความถูกต้องของใบอนุญาตการใช้งาน