La technologie de protection contre le piratage Denuvo enregistre les pannes systémiques dans plusieurs titres de divertissement numérique à un seul joueur. La plateforme de distribution FitGirl a confirmé la faille des mécanismes de sécurité dans les versions récentes qui n’utilisent pas la réalité virtuelle. La méthode affecte directement la stratégie de blindage adoptée par les grandes entreprises du secteur. Les développeurs perdent le contrôle de la distribution dès les premières semaines, période considérée comme cruciale pour le retour financier des projets valant plusieurs millions de dollars. La situation génère une alerte générale parmi les dirigeants du secteur technologique.

Irdeto, la société chargée de gérer Denuvo, a admis l’existence d’un problème structurel dans son outil principal. Le Representantes de la société a informé le portail TorrentFreak que les équipes techniques préparent des mises à jour d’urgence pour contenir les invasions. Cette situation expose les ordinateurs des consommateurs à de graves menaces de cybersécurité. Le scénario actuel remet en question l’efficacité de l’un des outils de défense les plus utilisés par l’industrie technologique ces dernières années. Les investisseurs exigent des réponses rapides pour éviter des pertes plus importantes au cours des prochains trimestres.

Le système d’exploitation Exploração contourne les verrous

Les attaquants utilisent des tactiques avancées qui exploitent Hypervisor de Windows. La fonctionnalité de virtualisation Esse fonctionne directement au niveau du noyau de la machine, la couche la plus profonde du système d’exploitation. Les outils développés trompent le système de protection et simulent un environnement matériel différent de l’équipement d’origine sur lequel le produit a été installé. La technique diffère du décryptage traditionnel, qui opérait de manière plus superficielle. La méthode nécessite des intermédiaires complexes pour fonctionner correctement et fournir un accès illimité aux logiciels protégés.

L’application de cette tactique crée de graves risques pour l’intégrité des équipements domestiques et d’entreprise. L’utilisateur doit désactiver les principales barrières de défense du système d’exploitation pour exécuter correctement le programme modifié. L’ordinateur est complètement exposé aux attaques externes de divers types. Le code attaquant atteint la couche la plus profonde de la machine, fonctionnant avec un niveau de privilège absolu. Le malveillant Softwares obtient un laissez-passer gratuit pour voler des coordonnées bancaires, des mots de passe ou endommager de manière irréversible des composants virtuels.

La diffusion de cette pratique se fait à un rythme accéléré dans les forums spécialisés et les réseaux de partage. Le titre Pragmata, par exemple, enregistrait la création de méthodes d’invasion via Hypervisor avant même la date officielle d’arrivée dans les magasins physiques et numériques. Les créateurs d’outils de piratage démontrent un avantage technique significatif sur les équipes de sécurité des entreprises. La course technologique se tourne vers des groupes anonymes, qui actualisent leurs méthodes avec une agilité impressionnante.

Breaking Velocidade atteint les versions récentes

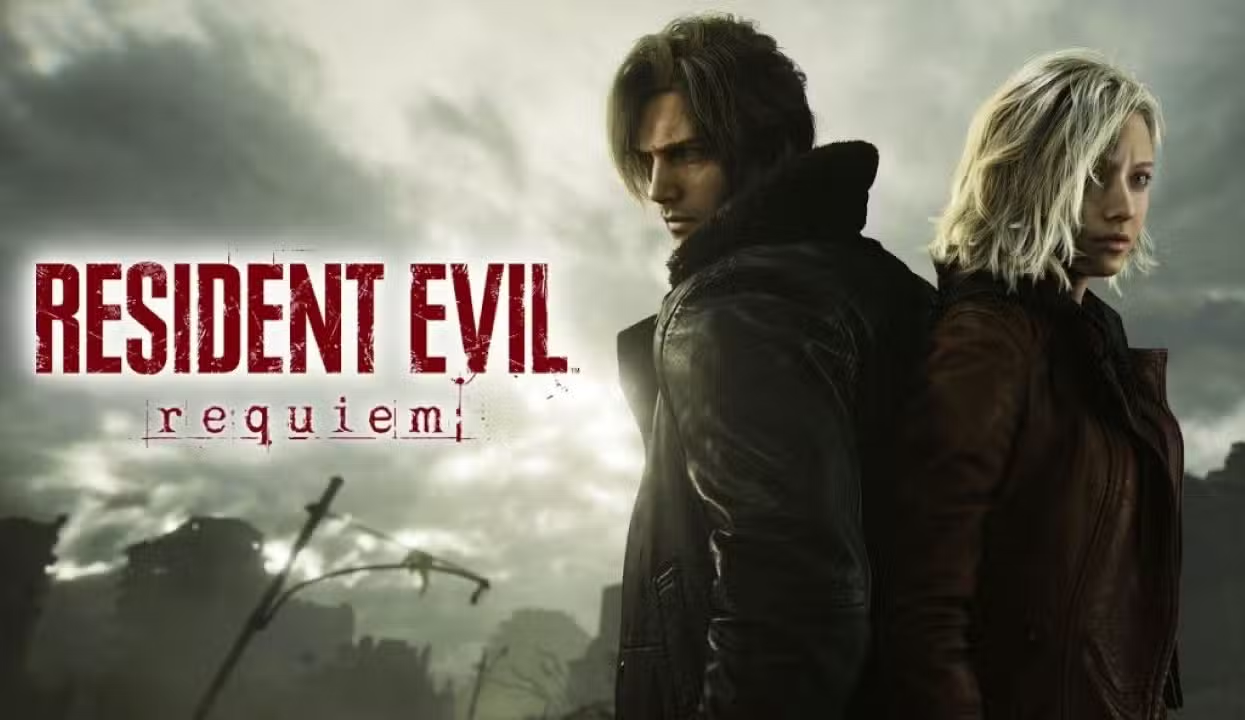

Le volume de piratages a considérablement augmenté après l’arrivée de Resident Evil Requiem sur le marché mondial. Le produit est devenu la première version majeure de 2026 avec la protection Denuvo à subir une faille de sécurité complète en un temps record. Le groupe Voices38 a revendiqué l’action et publié les fichiers sur Internet. L’événement initial a semblé être un cas isolé aux yeux des dirigeants de la région, qui ont minimisé l’impact de la fuite dans les déclarations officielles.

La perception des entreprises a radicalement changé dans les semaines qui ont suivi le premier incident. La rapidité de création de nouveaux outils de piratage a transformé l’exception en une règle de marché implacable. Le processus de rupture a nécessité des mois de travail acharné dans le passé récent de l’industrie. Les groupes publient désormais un accès gratuit quelques jours, voire quelques heures après la sortie du produit par les producteurs. La barrière de protection n’est plus qu’un simple obstacle temporaire.

L’ampleur de l’échec a touché pratiquement tous les produits à gros budget lancés en 2026 et ayant adopté cette technologie. La répétition du même schéma d’invasion indique une erreur fondamentale dans l’architecture logicielle de protection, et pas seulement un oubli opérationnel. Les experts en sécurité numérique excluent la possibilité de défaillances spécifiques dans la mise en œuvre de chaque studio partenaire. La racine du problème réside dans le code de base de l’outil administré par Irdeto, nécessitant une restructuration complète du système.

Les performances de Impacto affectent les consommateurs légitimes

L’historique de l’outil de sécurité accumule de sévères critiques liées à une consommation excessive des ressources de la machine. La technologie nécessite un traitement constant en arrière-plan pour vérifier l’authenticité de la licence d’utilisation.