新しい Android ウイルスは、偽のアップデート アプリを使用して WhatsApp と画面にアクセスします

モバイル インターネット接続の問題を解決すると謳うアプリケーションには、より大きなリスクが隠されています。インストールすると、携帯電話上で起こるほぼすべてのことを監視できるソフトウェアが得られます。

イタリアの組織 Osservatorio Nessuno の研究者は、Morpheus と呼ばれるマルウェアを特定しました。このプログラムは、それ自体をシステム アップデートまたはネットワーク構成として表示し、所有者がすぐに気付かずに、画面、メッセージ、オーディオ、ビデオにアクセスしたり、追加のデバイスを WhatsApp にリンクしたりすることもできます。この事件は今週、詳細な報告書が発表されたことで注目を集めた。

サービス中断から攻撃が始まる仕組み

一部の登録案件では、電話交換手が第 1 段階に参加します。彼らはターゲットのモバイルインターネットアクセスを遮断しました。そのすぐ後に、イタリアの Fastweb など、オペレーターによるサポートをシミュレートする Web サイトへのリンクが含まれた SMS メッセージが届きます。ユーザーは接続がない場合、ガイダンスに従い、提案されたアプリケーションをインストールする傾向があります。

ドロッパーと呼ばれる最初のアプリのパッケージ名は com.android.cored です。これは、第 2 段階である com.android.core パッケージとバージョン 2025.3.0 のメイン エージェントをインストールするためにのみ使用されます。プロセス全体は、システム更新に対するユーザーの信頼を利用します。

- ドロッパーはエージェントがすでにインストールされているかどうかを確認します

- 内部リソースからエージェント APK ファイルをコピーします

- 外部アプリをインストールするためのアクセス許可を要求します

- 完全なマルウェアの自動インストールを実行します

このアプローチは複雑なエクスプロイトを回避し、研究者が低コストのスパイウェアとして分類しているソーシャル エンジニアリングに依存します。

Morpheus の機能は基本を超えています

インストール後、エージェントは Android アクセシビリティ サービスを有効にします。このツールは障害を持つ人々を支援するために作成されており、画面を読んだり、タッチをシミュレートしたり、他のアプリケーションと対話したりすることができます。 Morpheus は、これらの許可を取得するための正当なアクセシビリティ ツールであると主張しています。

また、このソフトウェアはデバイス管理者の許可を求め、ADB を介したワイヤレス デバッグを有効にします。これにより、シェルコマンドが実行され、すべての危険な権限がサイレントに付与されます。カメラとマイクのインジケーターを無効にし、ウイルス対策が適切に機能しないようにし、バックグラウンドでアクティブなままになるようにバッテリー設定を調整します。

レポートで確認された主な機能:

- リアルタイムのスクリーンショット

- 音声とビデオの記録

- 通知とアプリのコンテンツを読む

- WhatsApp 上の追加デバイスを生体認証スプーフとリンクする

- システムプライバシーアイコンの無効化

- 権限昇格のためのADBコマンドの実行

- 携帯電話の再起動後の持続性

- 複数の Android モデルと言語のサポート

プロセス中に、マルウェアは偽の更新画面と再起動画面を表示します。ユーザーがシミュレートされた進行状況を確認している間、アプリは WhatsApp を開いて攻撃者が制御するデバイスを追加するなどのアクションをバックグラウンドで実行します。

イタリアの法的傍受会社との連絡

Morpheus インフラストラクチャは、警察や政府機関向けの法的傍受技術で 30 年以上の経験を持つイタリアの企業である IPS Intelligence を指します。同社は 20 か国以上で事業を展開しており、イタリアの公安機関としてクライアントをリストしています。

このマルウェアのコードにはイタリア語の表現が含まれており、国内の他の同様の開発に典型的な文化的参照も含まれています。研究者らは、IP アドレスとコンポーネントを、IPS および Rever Servicenet や Iris Telecomunicazioni などの関連企業に関連するドメインに関連付けました。

ゼロクリックの欠陥を利用するより洗練されたスパイウェアとは異なり、Morpheus はユーザーのアクションを必要とします。この機能により、開発コストが削減されますが、特定のターゲット、特にターゲットを絞った監視コンテキストに対する有効性が維持されます。

この種の脅威に対する保護措置

専門家は、SMS 経由で受信したアプリのインストールを求めるリンクには注意するよう推奨しています。公式の Android およびアプリケーションのアップデートは、常に Google Play ストアまたはシステム設定自体を通じて行われる必要があります。

ユーザーは Android 設定でアクセシビリティとデバイス管理者の権限を確認できます。ワイド画面でのアクセスを必要とするアプリやバックグラウンドで実行するアプリには特に注意が必要です。システムを最新の状態に保つことは、一部の権限昇格手法を制限するのに役立ちます。

この事件は、政府による監視ツールの使用と、電話事業者が的を絞った方法でサービスを中断する際の透明性の必要性についての議論を強化するものである。

主要エージェントの技術詳細

Morpheus の CoreService は、連続したワークフローでアクセシビリティ アクションを管理します。そのうちの 1 つはアクセス許可の付与を担当し、もう 1 つは WhatsApp を開いて生体認証をシミュレートします。 SYSTEM_ALERT_WINDOW オーバーレイを使用すると、プロセス中に画面タッチを一時的にブロックするなど、任意のアプリの上に偽のインターフェイスを描画できます。

ADB コマンドには、権限の pm Grant、センサー インジケーターを非表示にする DeviceConfig の調整、既知のウイルス対策パッケージのブロックが含まれます。 Commands.txt スクリプトは、Samsung、Xiaomi、Oppo などのメーカーに合わせて、これらの手順を個別のフェーズに編成します。

分析されたバージョンは複数の ROM とモデルをサポートしており、市場のさまざまな Android デバイスで動作する取り組みが示されています。

こちらも参照 em 最新ニュース (JA)

新しいピッチブラック拡張では、戦術制御メカニズムを備えたポケモンTCGにメガダークライexが追加されます

01/05/2026

アメリカの自動車メーカーが、重いトレイル向けの新しい S10 と Trailblazer 構成を発表

01/05/2026

アジアのメーカー、2026年にハイブリッドエンジン搭載のHaval H7ユーティリティビークルのデビューを計画

01/05/2026

ソニーはPlayStation 5と4でデジタルゲームをリリースするために独自のオンライン認証を要求するようになりました

01/05/2026

Epic Games Store が 5 月初旬まで無料でホグワーツ レガシーの永久引き換えをリリース

01/05/2026

Epic Games、オッズパークと拡張パックを 5 月 7 日まで無料で引き換え可能に

01/05/2026

ブラジルのフラグランテは、欧州市場向けにジープ・アベンジャー多目的車のデザインを一新すると予想している

01/05/2026

独立系ゲーム「Vampire Crawlers」がユーザー数 100 万人に到達、コンテンツ拡張を発表

01/05/2026

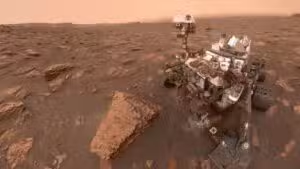

探査機キュリオシティが火星の岩石から21個の有機分子を検出

01/05/2026

Epic Games、スター・ウォーズ作成ツールとNinjagoアイテムを含むFortniteのアップデートをリリース

01/05/2026

シナーがフィルスに快勝し、マドリード・オープン決勝に進出

01/05/2026